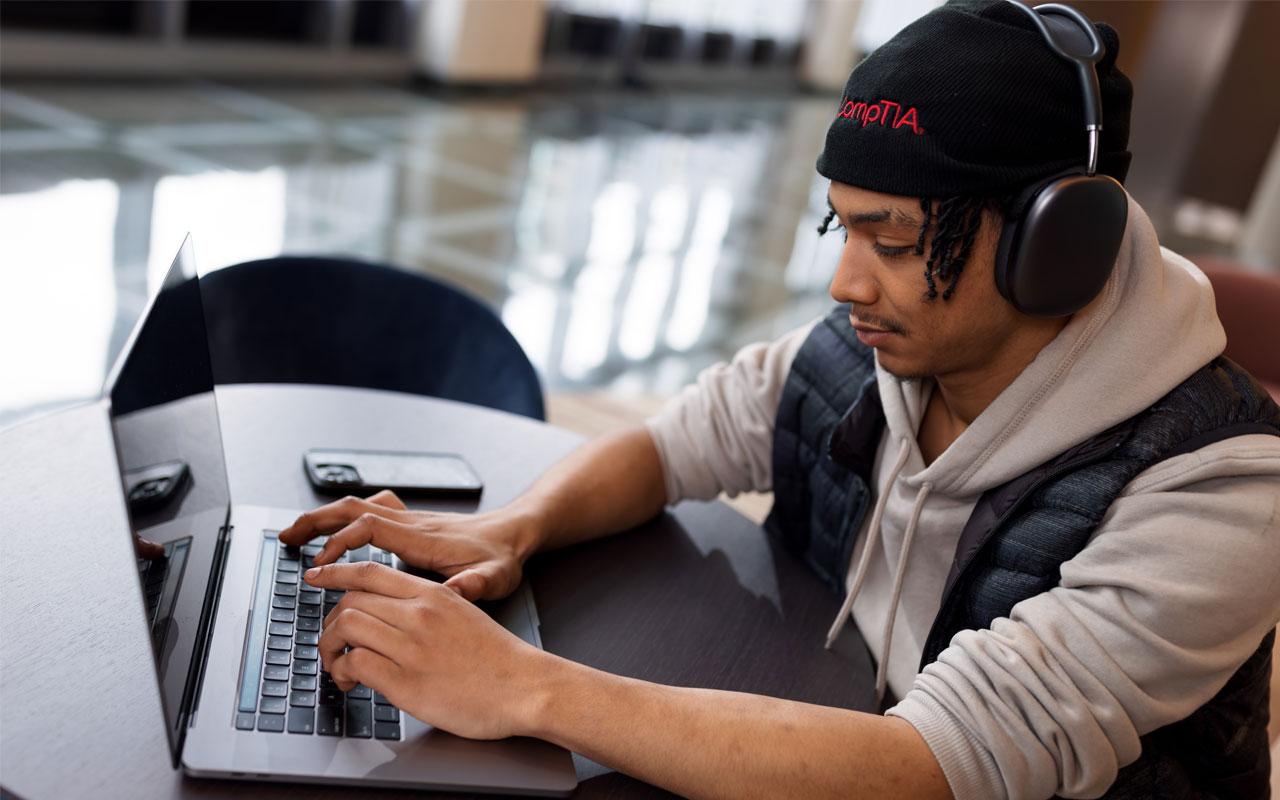

CompTIA helps you get the tech career you deserve with industry-leading certifications, courses and expert knowledge.

CompTIA is the world's most trusted certifying body of IT professionals.

About CompTIASelf-study, virtual classes, interactive labs, practice exams & more!

Explore Training

Learn what a DDoS attack is, types of attacks, DDoS protection and how to stop a DDoS attack.

.png?sfvrsn=355ea2f9_0)

Understand the definition of information technology as well as the many different types of careers paths.

Learn what is cloud computing and the different types and services that exist for the cloud.

Our annual industry analysis includes tech trends and an information technology industry overview.

Learn about what a network architect is, their job responsibilities and how to become one.

May 1, 2024, 17:15 PM by Ashley Watters

Even if you’re a cybersecurity expert, it’s still wise to regularly review your business processes to protect against the latest threats.

Apr 30, 2024, 11:00 AM by Raffi Jamgotchian

Find four tips to budget for an IT education program or to boost your current one, while maximizing your investment. This will ensure your institution stays relevant and becomes a vital place to study for many years.

Apr 29, 2024, 14:17 PM by Kyle Towers

The U.S. Department of Defense (DoD) is making a huge impact on cybersecurity skills training as organizations align course offerings with Department of Defense Manual 8140.03 (DoDM 8140.03). Don't get left behind!

Apr 26, 2024, 16:58 PM by James Stanger

With more than 30 years in the IT industry, Tim Golden has learned what works and doesn’t work. And he’s happy to share both with the CompTIA Community.

Apr 25, 2024, 11:00 AM by Scott Campbell

Learn how to become an IT support specialist with expert guidance from CompTIA.

Apr 24, 2024, 13:29 PM by Jessalynne Madden

There’s so much going on at CompTIA ChannelCon. Here’s a pro tip, don’t go it alone! Bring your team and maximize your experience.

Apr 23, 2024, 10:00 AM by Emily Matzelle